Brasil é alvo de vírus que se espalha sozinho pelo WhatsApp

Malware envia arquivos maliciosos automaticamente e pode levar à suspensão de contas do WhatsApp

23/10/2025, às 18h10

O Brasil é o principal alvo de uma campanha de malware que se espalha automaticamente pelo WhatsApp. Nomeado de SORVEPOTEL, esse ataque em massa foi projetado com foco em velocidade e propagação.

Por meio de um arquivo ZIP malicioso e mensagens convincentes, os cibercriminosos induzem as vítimas a abrir o documento em um computador.

A partir do momento que o arquivo é acessado no desktop – de preferência em computadores que usam Windows, o malware se propaga automaticamente via WhatsApp Web, até que as contas das vítimas sejam banidas por spam.

De acordo com a Trend Micro, que está investigando a campanha, já há 477 casos detectados até o momento – com 457 no Brasil. A empresa de cibersegurança afirma que o SORVEPOTEL impactou diretamente organizações governamentais e de serviços públicos além de empresas privadas. O que explica o foco da campanha no WhatsApp Web e a orientação para fazer o download do documento no computador.

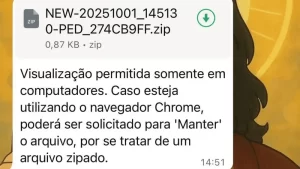

O ataque começa quando um usuário recebe uma mensagem de phishing no WhatsApp vinda de um amigo ou colega – que já foi vítima do golpe, o que faz a mensagem parecer legítima. A mensagem traz um arquivo ZIP anexo, com nomes como “RES-20250930_112057.zip”, “ORCAMENTO_114418.zip” ou algo parecido com comprovantes de pagamento, orçamentos ou marquis de aplicativos de saúde.

Trend Micro também acredita que o e-mail pode ser usado como vetor inicial de infecção. Vários e-mails de phishing foram observados distribuindo anexos ZIP com nomes como “COMPROVANTE_20251001_094031.zip”, “ComprovanteSantander-75319981.682657420.zip” e “NEW-20251001_133944-PED_1273E322.zip”. Esses e-mails vêm de endereços que parecem legítimos, usando assuntos como “Documento de Rafael B”, “Zip” ou “Extrato” para convencer os destinatários a abrir os anexos maliciosos.

Malware se configura para ser invisível e reativável

Ao abrir o ZIP, a vítima encontra um atalho do Windows (.LNK). Ao clicar, o atalho dispara silenciosamente um comando (linha de comando ou PowerShell) que baixa o malware principal de domínios controlados pelos invasores. Esse ajuda o malware a escapar de antivírus básicos. Vimos atividade parecida em domínios como sorvetenopoate[.]com, sorvetenoopote[.]com, etenopote[.]com, expahnsiveuser[.]com, sorv[.]etenopote[.]com e sorvetenopotel[.]com, todos usados para entregar a carga maliciosa.

O comando, após ser decodificado, baixa um script de uma URL e o executa diretamente na memória via Invoke-Expression (IEX). Ele roda em modo oculto para não aparecer para o usuário e usa comandos codificados para ofuscar o que faz. O arquivo baixado costuma ser um script em lote pensado para garantir persistência: ele se copia para a pasta de Inicialização do Windows, assim o malware volta a rodar toda vez que o PC é ligado.

Por TecMundo